Шифрование данных

Шифрование на уровне хранилища

ClickHouse Cloud по умолчанию использует шифрование данных в состоянии покоя с использованием управляемых облачным провайдером ключей AES‑256. Для получения дополнительной информации см.:

- Серверное шифрование S3 в AWS

- Шифрование данных в состоянии покоя по умолчанию в GCP

- Шифрование данных в состоянии покоя в службе хранилища Azure

Шифрование на уровне базы данных

Enhanced Encryption is available in the Enterprise plan. To upgrade, visit the plans page in the cloud console.

Данные в состоянии покоя по умолчанию шифруются с помощью ключей AES‑256, управляемых облачным провайдером. Пользователи могут включить Transparent Data Encryption (TDE), чтобы обеспечить дополнительный уровень защиты служебных данных, или предоставить собственный ключ для использования Customer Managed Encryption Keys (CMEK) для своего сервиса.

Усиленное шифрование в настоящее время доступно в сервисах AWS и GCP. Поддержка Azure появится позже.

Transparent Data Encryption (TDE)

TDE необходимо включить при создании сервиса. Невозможно зашифровать уже существующие сервисы после их создания. После включения TDE его нельзя отключить. Все данные в сервисе останутся зашифрованными. Если вы хотите отключить TDE после того, как он был включён, необходимо создать новый сервис и перенести в него ваши данные.

- Выберите

Create new service - Задайте имя сервиса

- Выберите AWS или GCP как облачного провайдера и нужный регион из выпадающего списка

- Откройте выпадающий список Enterprise features и включите опцию Enable Transparent Data Encryption (TDE)

- Нажмите

Create service

Customer Managed Encryption Keys (CMEK)

Удаление ключа KMS, используемого для шифрования сервиса ClickHouse Cloud, приведёт к остановке вашего сервиса ClickHouse, а его данные, включая существующие резервные копии, станут невосстановимыми. Чтобы предотвратить случайную потерю данных при ротации ключей, вы можете сохранить старые ключи KMS на некоторый период времени перед их удалением.

После того как сервис зашифрован с помощью TDE, пользователи могут обновить ключ, чтобы включить CMEK. Сервис будет автоматически перезапущен после обновления настройки TDE. В ходе этого процесса старый ключ KMS расшифровывает ключ шифрования данных (DEK), а новый ключ KMS повторно шифрует DEK. Это гарантирует, что после перезапуска сервис будет использовать новый ключ KMS для последующих операций шифрования. Этот процесс может занять несколько минут.

Включение CMEK с AWS KMS

-

В ClickHouse Cloud выберите зашифрованный сервис

-

Нажмите

Settingsслева -

Внизу экрана разверните раздел

Network security information -

Скопируйте

Encryption role ID(AWS) илиEncryption Service Account(GCP) — это потребуется вам на одном из следующих шагов -

Нажмите на ключ

-

Обновите политику ключа AWS следующим образом:

-

Сохраните политику ключа (Key policy)

-

Скопируйте

Key ARN -

Вернитесь в ClickHouse Cloud и вставьте

Key ARNв раздел Transparent Data Encryption вService Settings -

Сохраните изменения

Включение CMEK с GCP KMS

- В ClickHouse Cloud выберите зашифрованный сервис

- Нажмите

Settingsслева - Внизу экрана разверните раздел

Network security information - Скопируйте

Encryption Service Account(GCP) — это потребуется вам на одном из следующих шагов - Создайте ключ KMS для GCP

- Нажмите на ключ

- Предоставьте следующие права аккаунту GCP Encryption Service Account, скопированному на шаге 4 выше:

- Cloud KMS CryptoKey Encrypter/Decrypter

- Cloud KMS Viewer

- Сохраните права для ключа (Key permission)

- Скопируйте

Key Resource Path - Вернитесь в ClickHouse Cloud и вставьте

Key Resource Pathв раздел Transparent Data Encryption вService Settings - Сохраните изменения

Ротация ключей

После настройки CMEK выполните ротацию ключа, следуя описанным выше процедурам по созданию нового ключа KMS и назначению прав. Вернитесь в настройки сервиса, вставьте новый ARN (AWS) или Key Resource Path (GCP) и сохраните настройки. Сервис перезапустится для применения нового ключа.

Служба опроса ключей KMS

При использовании CMEK валидность предоставленного ключа KMS проверяется каждые 10 минут. Если ключ KMS становится недоступным, служба ClickHouse будет остановлена. Чтобы возобновить работу службы, восстановите доступ к ключу KMS, следуя инструкциям в данном руководстве, а затем перезапустите службу.

Резервное копирование и восстановление

Резервные копии шифруются тем же ключом, что и связанная служба. При восстановлении зашифрованной резервной копии создаётся зашифрованный экземпляр, который использует тот же ключ KMS, что и исходный экземпляр. При необходимости вы можете выполнить ротацию ключа KMS после восстановления; дополнительные сведения см. в разделе Ротация ключей.

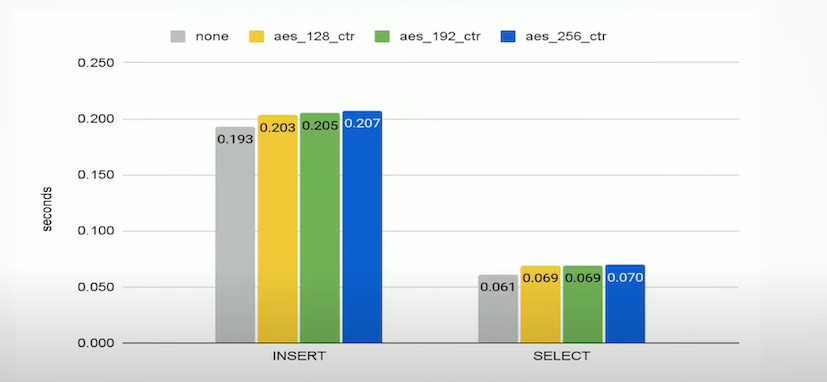

Производительность

Шифрование базы данных использует встроенную в ClickHouse виртуальную файловую систему для шифрования данных для шифрования и защиты ваших данных. Для этой функции используется алгоритм AES_256_CTR, который, как ожидается, приведёт к снижению производительности на 5–15 % в зависимости от нагрузки: